Technical corner - DEEP

Technical corner

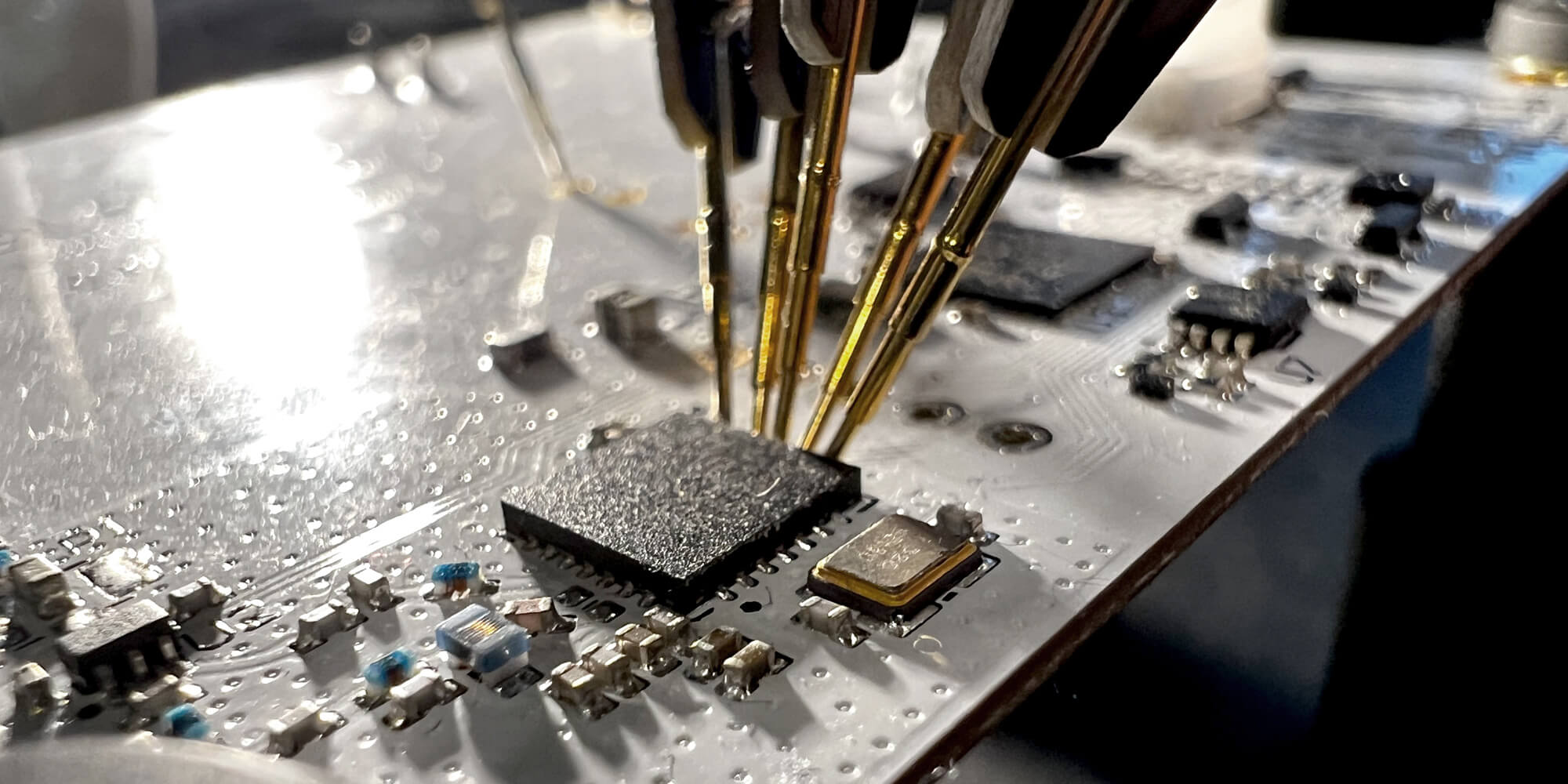

Suche nach Schwachstellen in IoT-Geräten am Beispiel CVE-2022-46527 (Teil 2)

Dieser Artikel ist der zweite Teil der Fallstudie zu CVE-2022-46527 und schildert die Entdeckung der Schwachstelle sowie einen Proof of Concept, der zu einem Absturz führt

Artikel lesenVeröffentlicht am

26 Juni 2023

Suche nach Schwachstellen in IoT-Geräten am Beispiel CVE-2022-46527 (Teil 1)

Einrichtung der Umgebung für die Suche nach Schwachstellen in IoT-Geräten: Fall CVE-2022-46527

Artikel lesenVeröffentlicht am

14 März 2023

Ausnutzung von CVE-2018-5093 in Firefox 56 und 57 – TEIL 2: Erreichen einer Codeausführung

Wie man die Schwachstelle in Firefox 56 und 57 ausnutzt, um Codeausführung zu erreichen

Artikel lesenVeröffentlicht am

19 September 2022

Kontakt

Sie haben Fragen zu einem der Artikel? Sie brauchen Beratung, um die richtige Lösung für Ihre ICT-Probleme zu finden?

Einen Experten kontaktieren

Unsere Experten beantworten Ihre Fragen

Sie haben Fragen zu einem der Artikel? Sie brauchen Beratung, um die richtige Lösung für Ihre ICT-Probleme zu finden?